- Окб сапр аккорд прошивка

- Драйверы для Аккорд-АМДЗ (Актуальная версия)

- Окб сапр аккорд прошивка

- Внутреннее ПО для Аккорд АМДЗ (Актуальная версия)

- Дополнительное ПО:

- Библиотеки

- Драйверы. Список ПО:

- Утилиты. Список ПО:

- Руководство по установке Аккорд-Win64 K

- АННОТАЦИЯ

- Защита от несанкционированного доступа к ПК

- Резидентный компонент безопасности – это встроенный в вычислительную систему объект, способный контролировать целостность среды путем сравнения ее параметров с эталонными.

- Планшет СКЗИ ready «ПКЗ 2020»

- Аккорд-АМДЗ

- Возможности

- Основные характеристики

Окб сапр аккорд прошивка

Если у вас возникли вопросы, или появилось предложение, напишите нам

Драйверы для Аккорд-АМДЗ (Актуальная версия)

Дата обновления: 02.04.2019

Объем: 441 749 байт

Описание: Драйверы контроллеров Аккорд-5/Аккорд-5MX/Аккорд-5.5/Аккорд-5.5е

Примечание: ОС Windows x32/x64, версия 4.5.2.0

Скачать

Дата обновления: 02.04.2019

Объем: 280 576 байт

Описание: Драйверы контроллеров Аккорд-GX/Аккорд-GXM/Аккорд-GXMH/Аккорд-GXM.2

Примечание: ОС Windows x32/x64, версия 4.5.2.0

Скачать

Дата обновления: 02.04.2019

Объем: 271 790 байт

Описание: Драйверы для USB-считывателя ТМ

Примечание: ОС Windows x32/x64, версия 4.5.2.0

Скачать

Дата обновления: 17.03.2021

Объем: 12 753 840 байт

Описание: СПО «Аккорд-МКТ», утилита «Модуль управления» для настройки онлайн интеграции СПО «Аккорд-MKT» и Microsft Active Directory

Скачать

Источник

Окб сапр аккорд прошивка

Если у вас возникли вопросы, или появилось предложение, напишите нам

Внутреннее ПО для Аккорд АМДЗ (Актуальная версия)

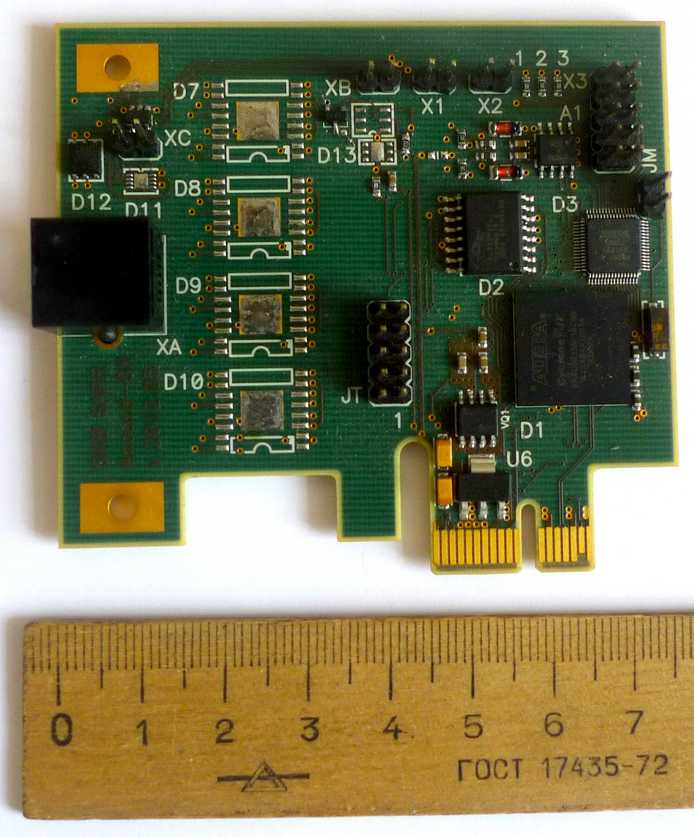

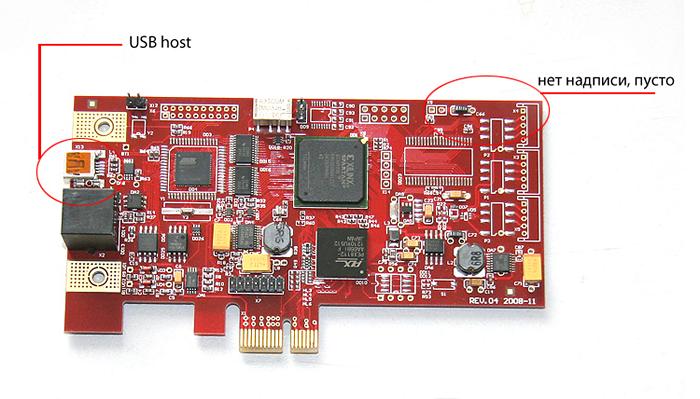

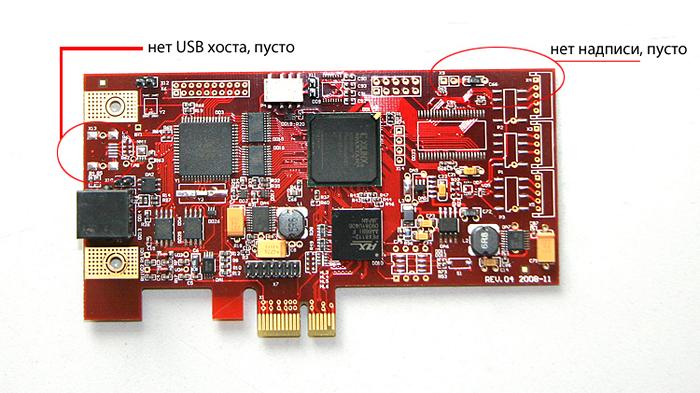

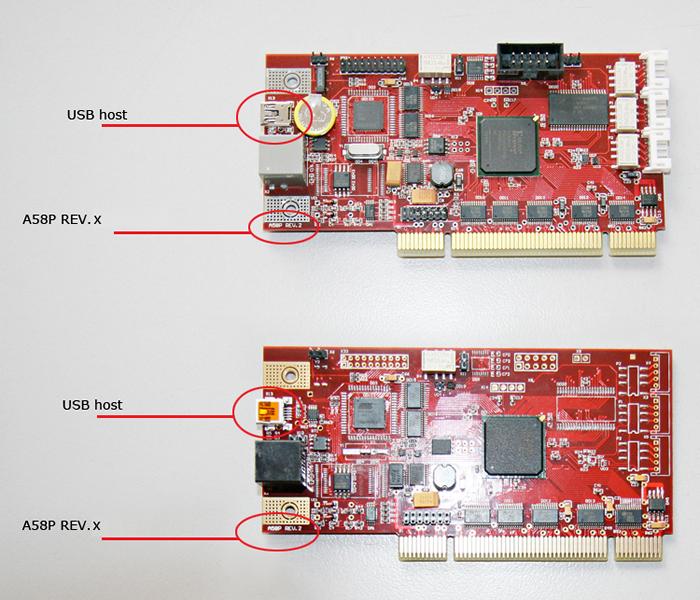

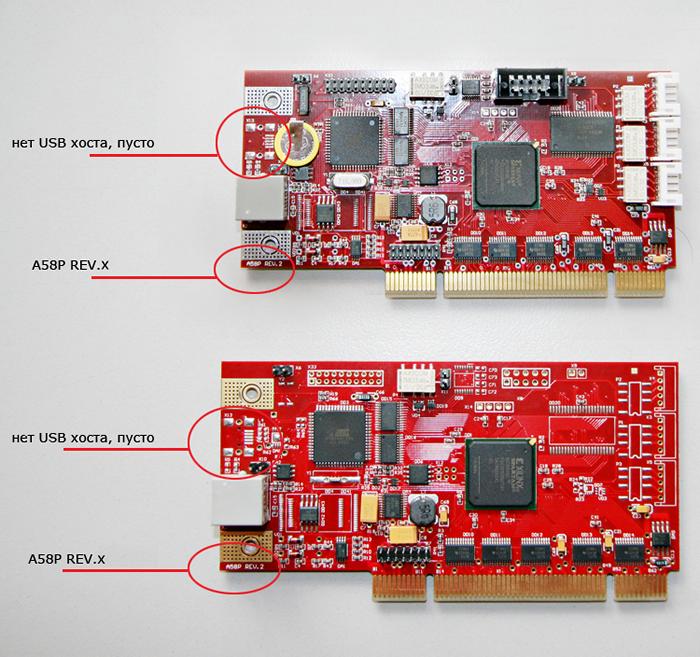

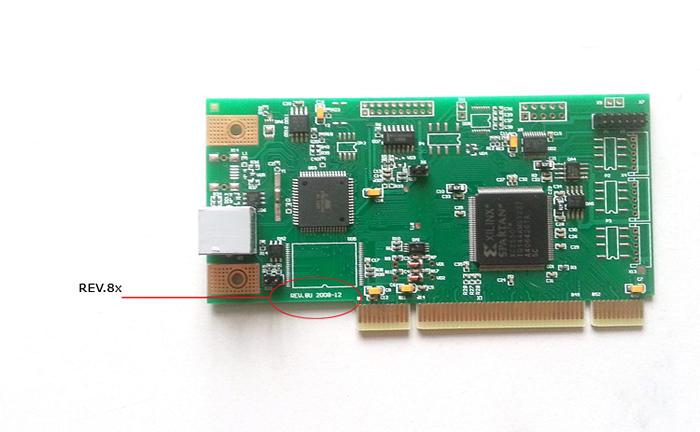

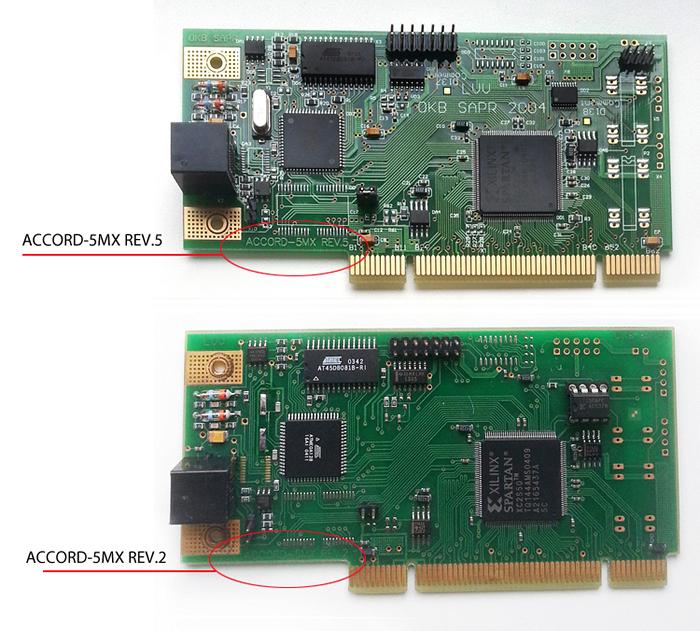

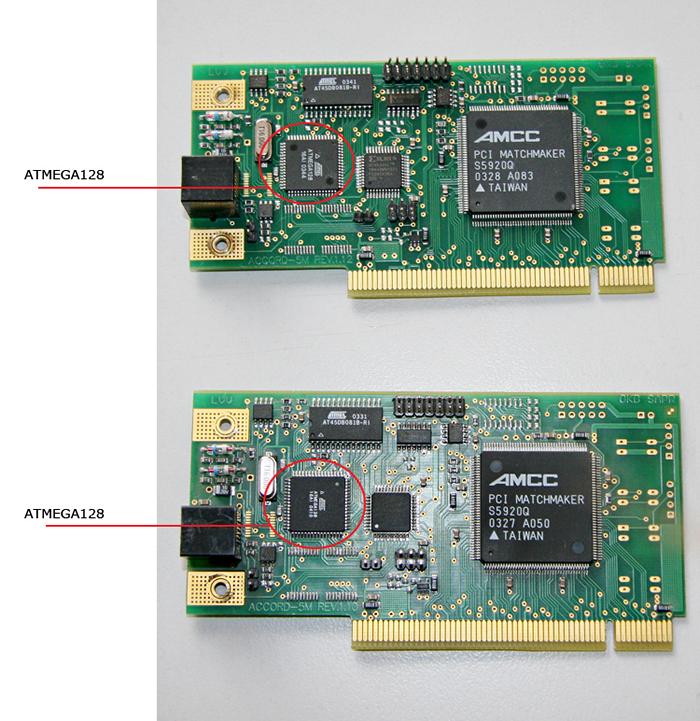

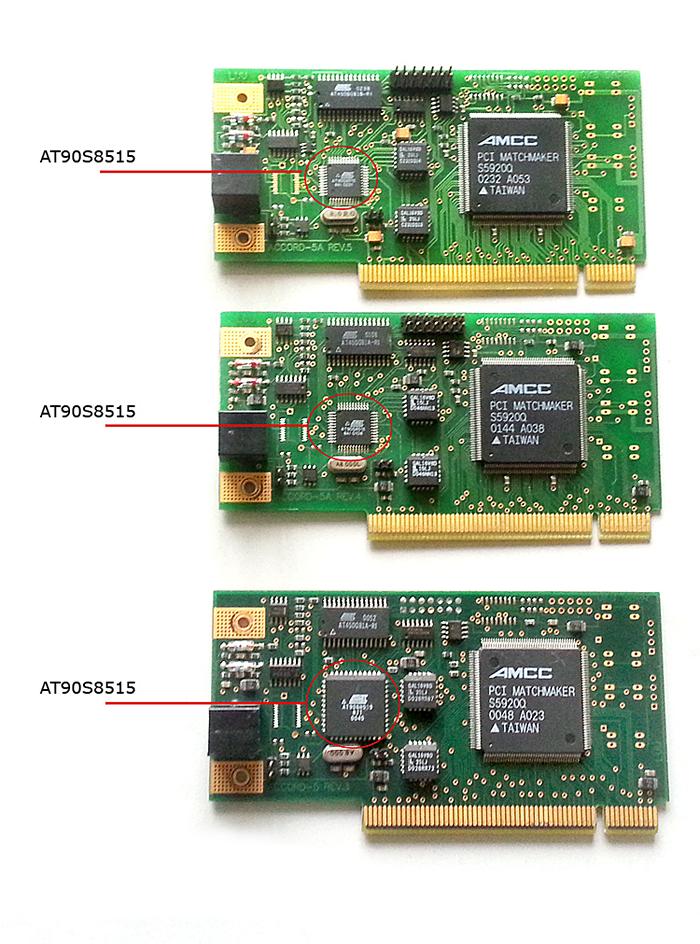

Нажмите на фото, чтобы увеличить его и увидеть отличительные признаки

| Контроллер | Фото | Прошивка |

|---|---|---|

| Аккорд-LE |  | скачать |

| Аккорд-GXMH |  | скачать |

| Аккорд-GXM |  | скачать |

| Аккорд-GX |  | скачать |

| Аккорд 5.5 mini PCI Express |  | скачать |

| Аккорд 5.5 Rev.8 PCI Express USB Host |  | скачать |

| Аккорд 5.5 Rev.8 PCI Express |  | скачать |

| Аккорд 5.5 PCI Express |  | скачать |

| Аккорд 5.5 mini PCI |  | скачать |

| Аккорд 5.5 PCI Rev.8 USB Host |  | скачать |

| Аккорд 5.5 Rev.8 PCI |  | скачать |

| Аккорд 5.5 PCI USB Host |  | скачать |

| Аккорд 5.5 PCI |  | скачать |

| Аккорд 5MX Rev.8 |  | скачать |

| Аккорд 5MX Rev.6 |  | скачать |

| Аккорд 5MX Rev.1-5 |  | скачать |

| Аккорд 5, процессор ATMega8515 |  | скачать |

| Аккорд 5, процессор ATMega128 |  | скачать |

| Аккорд 5, процессор AT90S8515 |  | скачать |

Дополнительное ПО:

Библиотеки

Дата обновления: 28.01.09

Объем: 91360 байт

Описание: Комплект библиотек для работы Аккорд NT/2000 версий до 3.04 и 2.xx c ПО АМДЗ v2.01.011

Скачать

Драйверы. Список ПО:

Дата обновления: 1.11.13

Объем: 619351 байт

Описание: Драйверы контроллеров Аккорд 5-5.5

Примечание: Windows 32bit, версия 3.25

Скачать

Дата обновления: 5.09.13

Объем: 72139 байт

Описание: Драйверы для USB-считывателя ТМ для Windows 32/64

Примечание: 32bit и 64bit

Скачать

Дата обновления: 15.05.12

Объем: 1049332 байт

Описание: Подписанные версии драйверов для контроллеров Аккорд 5-5.5 для Windows x32/x64

Примечание: 32bit и 64bit

Скачать

Дата обновления: 9.09.10

Объем: 675493 байт

Описание: Драйверы контроллеров Аккорд 4.5-5.5 для Windows

Примечание: 32bit, версия 3.17

Скачать

Дата обновления: 8.09.10

Объем: 99905 байт

Описание: Драйверы контроллеров Аккорд 4.5-5.5 для MS-DOS

Примечание: 16bit, версия 3.15

Скачать

Дата обновления: 19.04.06

Объем: 22494 байт

Описание: Драйвер контроллера Аккорд 5 (АМДЗ) для сервера Novell 3.1x, 4.x, 5.x

Скачать

Утилиты. Список ПО:

Дата обновления: 24.07.15

Объем: 122338 байт

Описание: Утилита для создания базы данных идентификаторов TM

Скачать

Дата обновления: 17.11.14

Объем: 225716 байт

Описание: Образ дискеты с универсальным комплектом ПО очистки базы данных для контроллеров Аккорд

Примечание: Программа записи образа на FDD включена

Скачать

Дата обновления: 24.09.14

Объем: 2493 байт

Описание: Образ для подготовки USB-накопителей для выполнения процедур экспорта/импорта списка пользователей в Аккорд-АМДЗ

Скачать

Дата обновления: 25.12.13

Объем: 275070 байт

Описание: Универсальный комплект ПО очистки базы данных для контроллеров Аккорд

Скачать

Дата обновления: 27.01.09

Объем: 55151 байт

Описание: Программа получения серийного номера и уникального ID контроллеров Аккорд

Примечание: Требует установленого драйвера

Скачать

Источник

Руководство по установке Аккорд-Win64 K

АННОТАЦИЯ

Установка специального программного обеспечения средств защиты информации от несанкционированного доступа (СПО СЗИ НСД) «Аккорд-Win64 K» (ТУ 509000-055-11443195-2013) (далее по тексту – СПО «Аккорд-Win32 K», «Аккорд-Win32 K», СПО «Аккорд», «Аккорд») и его настройка с учетом особенностей политики информационной безопасности, принятой на объекте информатизации, осуществляется, как правило, специалистами по защите информации организации (предприятия, фирмы и т.д.) в соответствии с требованиями эксплуатационной документации на СПО «Аккорд».

В документе приведен порядок установки СПО «Аккорд».

Перед установкой и эксплуатацией СПО «Аккорд» необходимо внимательно ознакомиться с комплектом эксплуатационной документации, а также принять необходимые защитные организационные меры, рекомендуемые в документации.

Применение защитных мер СПО «Аккорд» должно дополняться общими мерами технической безопасности.

Источник

Защита от несанкционированного доступа к ПК

Защита от несанкционированного доступа к ПК – это одна из тех задач защиты информации, которая кажется всем понятной и очевидной, почти как антивирусная защита. И эта очевидность практически столь же мнимая, поскольку до сих пор еще жив миф о возможности программной защиты от НСД.

Каждый день, выходя из дома, мы, даже не задумываясь, запираем дверь, так как накопленный за многие годы опыт однозначен – это полезно для сохранения в неприкосновенности принадлежащих нам вещей. Конечно, дверь, замок и ключ не решают проблему воровства полностью, но ни у кого не возникает сомнения, что дверь все же должна быть, и чтобы вор в нее не влез – необходимо ее не носить с собой, а запирать по месту установки. Заметим еще раз – вещи, находящиеся в квартире, будут в большей безопасности, если квартиру защищать.

Аналогия верна и для компьютера. Программы и данные, составляющие информационные ресурсы, легче сохранить, если компьютер будет защищен.

Конечно, запертая дверь не гарантирует, что вещи не украдут. Защита компьютера тоже не гарантия от нарушения целостности программ, но это абсолютно необходимый рубеж защиты. Вещи из квартиры точно украдут, если дверь оставить нараспашку. Без защиты компьютера невозможно обеспечить защиту программ.

Но даже если ваши вещи будут находиться внутри защищенной квартиры, вовсе не обязательно они сохранятся в первозданном виде. Если Вы в этом не уверены – попробуйте, не выходя из квартиры, вместе с рубашкой простирать паспорт.

Похожая ситуация и в виртуальном мире – в процессе исполнения одна программа вполне может изменить состояние данных другой программы и даже код другой программы – так, собственно, и ведут себя вирусы, да и не только они.

Чтобы убедиться в неизменности аппаратной и программной среды компьютера, необходимо провести контрольные процедуры. Однако очевидно, что если контрольные процедуры производятся измененным в свою очередь компонентом, то в них нет никакого смысла.

Именно поэтому контролировать неизменность среды нельзя программными средствами – так как программа может быть изменена. Для того чтобы убедиться, что она не была изменена – ее нужно сначала проверить. Если ее мы проверяем другой программой, то сначала нужно проверить ту программу, которой мы проверяем первую… и так далее. Мы попадаем в зону действия известного парадокса «кто будет сторожить сторожей?». В защите информации попытки контролировать целостность среды программными средствами носят название «синдром Мюнхгаузена», поскольку они аналогичны попыткам вытащить себя самого из болота за волосы.

Продолжая эту аналогию, легко прийти к правильным выводам: вытащить себя из болота за волосы – нельзя, потому что нет точки опоры. А вот если тянуть за ветку дерева, растущего на кочке – то можно, потому что у дерева есть точка опоры.

Что может означать «точка опоры» применительно к компьютерной системе фон-неймановского типа (а абсолютное большинство современных настольных компьютеров имеют именно такую архитектуру), не различающей команды и данные, системе, в которой одним из основных действий является «запись», то есть системе принципиально модифицируемой?

«Точка опоры» может означать только одно: контролирующие процедуры должны быть вынесены из этой модифицируемой среды в среду немодифицируемую и легко проверяемую, то есть простую, небольшую по объему (тогда легко обеспечить ее верифицируемость). Это означает аппаратное устройство, независимое от компьютера, который оно проверяет.

Независимость контролирующего устройства – обязательное требование: если часть процедур или решений об обработке их результатов вынесены в основной (контролируемый) компьютер, то модифицированной системой могут быть навязаны любые результаты контроля. Эффект от применения аппаратуры сведется к нулю.

И наконец, самое главное – независимое аппаратное контролирующее устройство должно стартовать первым, до старта операционной системы (ОС), иначе у модифицированной системы будет возможность отключить контролёра. «Кто первый встал, того и тапки». Стартовать первым должно то, чему мы доверяем.

Такое аппаратное, простое, независимое от компьютера контролирующее устройство, стартующее первым, до загрузки ОС компьютера – называется резидентный компонент безопасности (РКБ).

Резидентный компонент безопасности – это встроенный в вычислительную систему объект, способный контролировать целостность среды путем сравнения ее параметров с эталонными.

Задача РКБ – сделать так, чтобы на этапе прохождения контрольных процедур защищаемый компьютер не был универсальным, или «машиной Тьюринга», а потом, после их успешного завершения, пользователю снова становились доступны все плюсы универсальности.

Ключевые характеристики РКБ:

- это устройство памяти с очень высоким уровнем защищенности (его внутреннее программное обеспечение должно быть немодифицируемым)

- примитивное (иначе обеспечение его собственной защищенности эквивалентно задаче защиты компьютера, который он защищает)

- встроенное в контролируемую систему и стартующее до старта основной ОС (иначе его функционирование будет необязательным)

- независимое от контролируемой системы (функционирующее автономно)

- перестраиваемое (то есть предполагающее функционирование в режиме управления, когда возможно изменение политик (только специальным привилегированным пользователем) и в пользовательском режиме, когда изменение политик невозможно, и осуществляется только контроль их выполнения).

Концепция РКБ реализована во всех решениях, которые описаны в этом разделе. Каждое из них включает в себя аппаратный компонент (базис) и может включать в себя программную надстройку, неразрывно связанную с этим базисом.

Первым, с чего началась практическая реализация парадигмы аппаратной защиты в нашей стране и в мире, стало СЗИ НСД «Аккорд-АМДЗ», положивший начало линейке «Аккорд», которой так или иначе посвящен весь этот раздел.

Планшет СКЗИ ready «ПКЗ 2020»

Для того чтобы на планшете можно было использовать криптографию приличного класса (КС2 и выше), необходимы и особенное СДЗ, и особенный планшет.

Подобрать такую пару самостоятельно — задача.

Источник

Аккорд-АМДЗ

Регистрационный номер в реестре отечественного ПО: 2026

Возможности

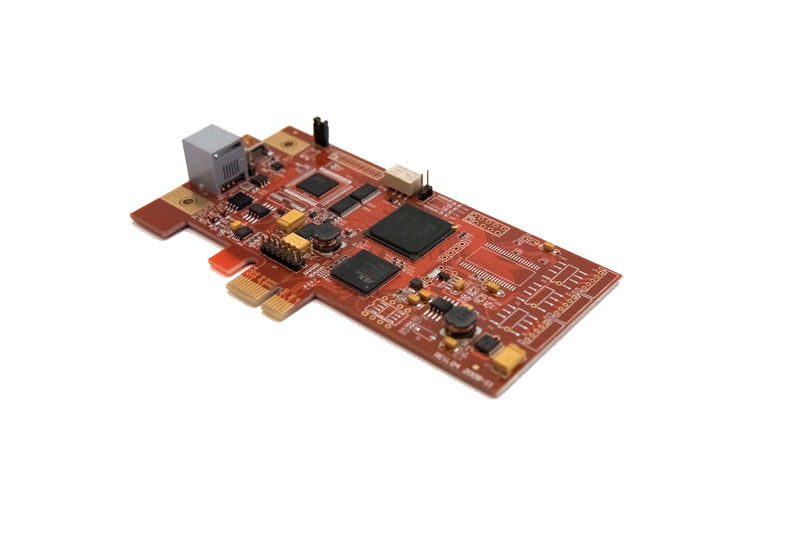

СЗИ НСД «Аккорд-АМДЗ» представляет собой аппаратный модуль доверенной загрузки (АМДЗ) для IBM-совместимых ПК — серверов и рабочих станций локальной сети, обеспечивающий защиту устройств и информационных ресурсов от несанкционированного доступа.

«Доверенная загрузка» — это загрузка различных операционных систем только с заранее определенных постоянных носителей (например, только с жесткого диска) после успешного завершения специальных процедур: проверки целостности технических и программных средств ПК (с использованием механизма пошагового контроля целостности) и идентификации/аутентификации пользователя.

Основные характеристики

Комплекс начинает работу сразу после выполнения кода системного BIOS компьютера — до загрузки операционной системы. Контроллеры семейства «Аккорд-АМДЗ» обеспечивают доверенную загрузку ОС, поддерживающих наиболее распространенные файловые системы, включая: FAT12, FAT16, FAT32, NTFS, HPFS, Ext2, Ext3, Ext4, ReiserFS, FreeBSD UFS/UFS2, Solaris UFS, QNX4, MINIX. Это, в частности, ОС семейств MS DOS, Windows, QNX, OS/2, UNIX, LINUX, BSD и др.

«Аккорд-АМДЗ», как правило, применяется в следующей конфигурации:

- контроллер («Аккорд-АМДЗ») — представляет собой карту расширения (expansion card), устанавливаемую в свободный слот материнской платы СВТ (РС). Контроллер является универсальным, не требует замены при смене используемого типа операционной системы (ОС);

- съемник информации с контактным устройством, обеспечивающий интерфейс между контроллером комплекса и персональным идентификатором пользователя;

- персональный идентификатор пользователя— специальное устройство, содержащее уникальный признак пользователя, с которым зарегистрированный пользователь входит в систему и который используется системой для определения его прав, а также для регистрации факта доступа и характера выполняемых им работ или предоставляемых ему услуг.

Количество и тип идентификаторов, модификация контроллера и съемника оговариваются при поставке комплекса. Персональные идентификаторы и съемники информации заказываются отдельно.

«Аккорд-АМДЗ» может быть реализован на различных контроллерах, предназначенных для работы с разными шинными интерфейсами СВТ. При этом его базовая функциональность всегда остается одинаковой (вне зависимости от типа контроллера) и соответствует заявленной и отраженной в конструкторской и эксплуатационной документации.

Для того чтобы выбрать нужный Вам вариант, в первую очередь определите, свободный слот с каким шинным интерфейсом есть у того СВТ, в которое Вы планируете установить «Аккорд-АМДЗ».

- PCI или PCI–X — контроллеры Аккорд-5МХ или Аккорд-5.5

- PCI-express — контроллеры Аккорд-5.5.е, Аккорд-5.5.e new (Аккорд-LE) или Аккорд-GX

- Mini PCI-express — Аккорд-GXM

- Mini PCI-express half card — контроллер Аккорд-GXMH

- M.2 с ключами A и/или E (интерфейс PCI-express) — «Аккорд-M.2»

Контроллер «Аккорд-5.5 PCI-Express (Аккорд-5.5e)»

Источник